Cyberdreigingen worden steeds geavanceerder. Hoe blijf je als organisatie hackers een stap voor en voorkom je dat je slachtoffer wordt van cybercriminaliteit? In dit blog benoemen we de zes belangrijkste beveiligingsrisico’s van dit moment en geven we praktische tips om deze cybersecurity risico’s te beperken.

Phishing

Phishing speelt in op menselijke zwakheden. Dat maakt deze vorm van cybercriminaliteit zo gevaarlijk.

Wachtwoorden

Zonder goed slot houd je hackers niet buiten de deur. Toch zijn wachtwoorden nog altijd een verbeterpunt voor veel organisaties.

Malware

Malware is een verzamelnaam voor kwaadaardige software zoals virussen, ransomware en spyware.

Updates

Software-updates en beveiligingspatches zijn belangrijk om goed beschermd te blijven.

Ketenpartners

Veel bedrijven zijn afhankelijk van verschillende leveranciers voor software en andere relevante diensten.

Best practices en configuraties

In een IT-systeem zijn bijzonder veel instellingen te configureren. Vaak gebeurt dat op basis van best practices.

1. Phishing

Phishing speelt in op menselijke zwakheden. Dat maakt deze vorm van cybercriminaliteit zo gevaarlijk. Met authentiek ogende nepberichten proberen hackers ervoor te zorgen dat je doorklikt naar een valse website of bijvoorbeeld wachtwoorden prijsgeeft. Hackers gebruiken voor deze berichten afzenders die vertrouwen opwekken. Zoals banken, vertrouwde bedrijven of zelfs namen van collega’s. Met de informatie die hackers binnenhengelen door phishing, kunnen ze identiteitsdiefstal plegen, financiële fraude veroorzaken of verdere netwerktoegang verkrijgen.

Tip: verhoog de bewustwording over phishing binnen je organisatie door regelmatig trainingen en simulaties te organiseren. Zorg ervoor dat medewerkers verdachte e-mails kunnen herkennen en weten hoe ze moeten handelen wanneer ze een phishing-poging tegenkomen. Verder schreven we eerder al een blog over Phishing.

2. Wachtwoorden

Zonder goed slot houd je hackers niet buiten de deur. Toch zijn wachtwoorden nog altijd een verbeterpunt voor veel organisaties. Denk aan eenvoudige, gemakkelijk te raden wachtwoorden, zoals Zomer2024!. Of het hergebruiken van wachtwoorden voor meerdere accounts. Deze vormen van zwakke authenticatie bieden onvoldoende bescherming tegen ongeautoriseerde toegang. Zonder sterke authenticatiemechanismen, zoals tweefactorauthenticatie (2FA), kunnen aanvallers eenvoudig toegang krijgen tot systemen en gevoelige informatie. Dit kan leiden tot datalekken, verlies van vertrouwelijke gegevens en verstoring van bedrijfsactiviteiten.

Tip: implementeer tweefactorauthenticatie (2FA) in je organisatie en zorg ervoor dat medewerkers sterke, unieke wachtwoorden gebruiken voor elk account én deze regelmatig vernieuwen. Gebruik wachtwoordmanagers om het beheer van wachtwoorden te vergemakkelijken.

3. Malware

Malware is een verzamelnaam voor kwaadaardige software zoals virussen, ransomware en spyware. Deze software is ontworpen om systemen te infecteren, gegevens te stelen, schade aan te richten of bedrijfsactiviteiten te verstoren. Malware wordt verspreid door bijvoorbeeld e-mailbijlagen, schadelijke websites en geïnfecteerde softwaredownloads. Eenmaal in je systeem, richt malware enorme schade aan.

Tip: zorg voor een robuuste antivirus- en antimalware-oplossing en let erop dat deze regelmatig wordt bijgewerkt. Train je medewerkers om geen verdachte e-mailbijlagen te openen en alleen software te downloaden van vertrouwde bronnen.

4. Updates

Software-updates en beveiligingspatches zijn belangrijk om goed beschermd te blijven. Zonder deze updates blijf je je verschuilen achter een deur waarvan de hackers de code van het slot inmiddels kennen. Daarom vormt slecht patchmanagement een groot risico. Wanneer software-updates en beveiligingspatches niet tijdig worden geïnstalleerd, blijven bekende kwetsbaarheden onbeschermd. Daardoor kunnen aanvallers gemakkelijk toegang krijgen tot systemen en gegevens.

Tip: implementeer een effectief patchmanagementbeleid dat ervoor zorgt dat alle systemen en software up-to-date blijven. Automatiseer waar mogelijk de patchprocessen om ervoor te zorgen dat je geen update mist.

5. Ketenpartners

Veel bedrijven zijn afhankelijk van verschillende leveranciers voor software en andere relevante diensten. Soms kan dat voor problemen zorgen. Neem de recente situatie waarbij een update van Crowdstrike-software zorgde voor een grootschalige Microsoft-storing. Dus hoe goed je je eigen beveiliging ook op orde hebt, een leverancier in je keten kan altijd roet in het eten gooien.

Tip: zorg ervoor dat je duidelijke beveiligingsafspraken maakt met je ketenpartners. Leg deze afspraken vast in een contract. Zorg voor continue monitoring van de afspraken, bijvoorbeeld via rapportages. En laat regelmatig een ketentest uitvoeren door een gespecialiseerde partij, waarin je checkt of de beveiliging tussen onderlinge systemen nog in orde is.

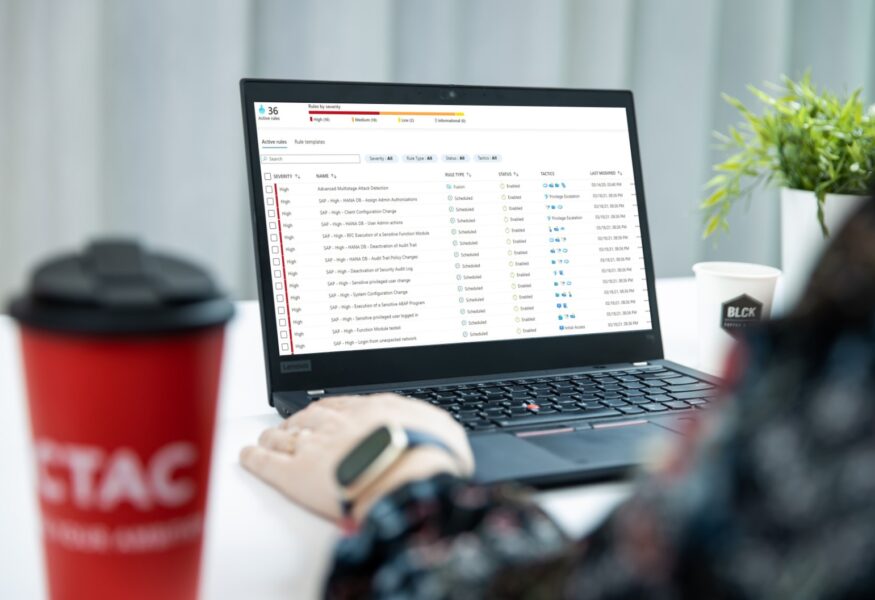

6. Best practices en configuraties

In een IT-systeem zijn bijzonder veel instellingen te configureren. Vaak gebeurt dat op basis van best practices. Maar in de loop der tijd veranderen de adviezen vanuit deze best practices regelmatig. Misconfiguraties, of het niet volgen van de laatste adviezen, zijn een belangrijk beveiligingsrisico. Ze blijven namelijk vaak onopgemerkt en kunnen leiden tot onbedoelde toegangspunten of kwetsbaarheden in systemen en applicaties. Dit varieert van onjuist geconfigureerde firewalls en databases tot cloudinstellingen die onbedoeld gevoelige gegevens blootstellen aan het internet. Cybercriminelen kunnen deze misconfiguraties vaak eenvoudig en ongezien uitbuiten.

Tip: voer regelmatig audits uit van je systeemconfiguraties, zodat je ervoor zorgt dat alle instellingen correct zijn. Gebruik geautomatiseerde tools die je helpen om misconfiguraties en potentiële kwetsbaarheden te detecteren.

Ctac jouw adres voor cybersecurity

Cybercriminaliteit wordt steeds slimmer en vernuftiger. Het is niet eenvoudig om je organisatie voortdurend optimaal te beveiligen tegen deze geavanceerde cybercriminaliteit. Ctac helpt je graag bij het identificeren én beperken van je risico's. Neem contact met ons op en ontdek hoe we jouw organisatie kunnen beschermen tegen cyberdreigingen.